Die RDP-Schwachstelle ist ernst zu nehmen:

Diese kritische Schwachstelle kann zu ähnlich verheerenden Angriffen führen, wie wir sie 2017 mit WannaCry erleben mussten

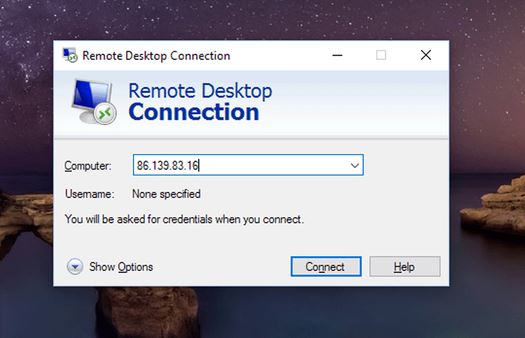

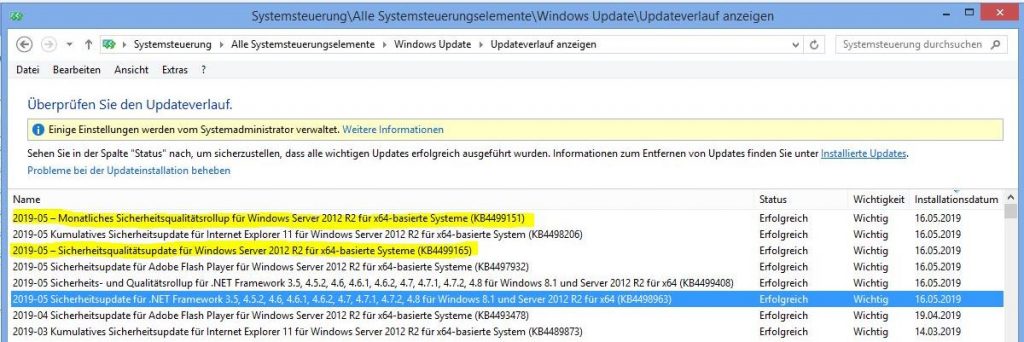

Für das Microsoft-Betriebssystem Windows besteht eine kritische Schwachstelle im Remote-Desktop-Protocol-Dienst (RDP). Die Schwachstelle ist aus der Ferne und ohne Zutun des Nutzers ausnutzbar und ermöglicht daher einen Angriff mit Schadsoftware, die sich wurmartig selbstständig weiterverbreitet. Dies hat Microsoft mitgeteilt. Sicherheitsupdates für unterschiedliche Windows-Versionen stehen bereits zur Verfügung.

Was ist zu tun

- Spielen Sie den Sicherheitspatch ein

- Blockieren Sie die RDP Ports in Ihrer Firewall, wenn nicht schon gesehen

- Wenn Sie keine Firewall haben, installieren Sie unbedingt eine Firewall um Ihre Clients und Server zu schützen.

Falls das Einspielen der Patches nicht so schnell möglich ist dies nicht möglich sein sollte erwähnt Microsoft die folgenden

Workarounds:

- Aktivierung von „Network Level Authentication (NLA)“ auf Systemen, die dies unterstützen

- Blocken von TCP-Traffic auf Port 3389 auf der externen Firewall

Links:

Advisory von Microsoft (englisch)

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/C

VE-2019-0708

References

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0708

Information heise.de