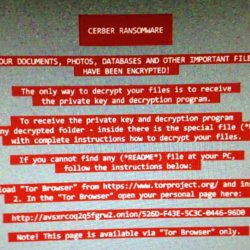

EMOTET – Informationen und warum es Sinn macht Libre Office zu verwenden

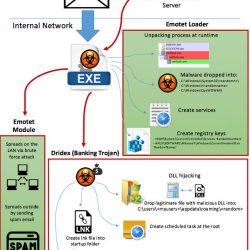

EMOTET ist schwierig zu erkennen: Betroffen sind modernere M.S. Windows Systeme, die auch M.S. Office verwenden. Verwenden Sie Libre Office und Sie haben schon viel für Ihre Sicherheit getan. Wenn Sie Linux auf dem Rechner verwenden, auf dem Sie Mails lesen und Anhänge öffnen, brauchen Sie nicht weiterzulesen. Es verbreitet sich vor allem durch sogenanntes „Outlook-Harvesting“, das heißt durch Erzeugen authentisch wirkender Spam-Mails anhand ausgelesener E-Mail-Inhalte und Kontaktdaten bereits betroffener